Così un hacker può sbancare un bancomat con una mail

- Bancomat svaligiati dagli hacker in Thailandia nel 2016

Lo scorso gennaio aveva fatto discutere il video di un russo che, mentre era allo sportello di un bancomat del suo Paese, si era messo a schiacciare ripetutamente un tasto della keyboard finché non era comparso un pannello per accedere al sistema operativo. Il trucco aveva sollevato un dibattito fra gli addetti ai lavori sulla effettiva possibilità di riuscire a violare un bancomat dalla sua stessa interfaccia utente.

Pensando a quell’episodio, qualche giorno fa, un esperto di sicurezza informatica, che si trovava a un bancomat in Italia, ha provato a fare la stessa cosa, senza pensare in realtà che potesse succedere alcunché. E invece gli è comparsa davanti una finestra inaspettata.

“Avevo visto il video di quel russo che aveva trovato un problema di configurazione nel bancomat. Poi me lo ero dimenticato. Ma un giorno mentre prelevavo mi è tornato in mente”, racconta ad AGI Davide Del Vecchio, che lavora nel campo della sicurezza ed è membro del comitato direttivo di Clusit, l’associazione italiana per la sicurezza informatica che ogni anno rilascia un noto rapporto sul settore. “Ho visto la tastiera e mi sono ricordato del fatto di premere 5 volte il tasto shift. E l’ho premuto ma senza neanche pensare minimamente che avrebbe funzionato. Quando è apparsa la finestra sono rimasto impietrito per qualche secondo. Ho visto che si poteva premere sui vari “ok” e “cancel” e anche su una scritta che puntava al pannello di controllo. Ma non mi sono spinto oltre”.

A quel punto Del Vecchio ha contattato il responsabile della sicurezza della banca (che non nominiamo perché ancora stanno facendo le loro verifiche). “E lui mi ha risposto quasi subito dicendo che ci avrebbero lavorato. Onestamente dubito che la malconfigurazione si possa sfruttare per arrivare al pannello di controllo ma, se questo fosse possibile, potrebbe essere un vettore di installazione di un malware con cui prendere il controllo del bancomat”.

L’ipotesi non è così peregrina. I bancomat sono sempre di più nel mirino dei cybercriminali che usano malware sofisticati per far sputare fuori dei soldi dai dispositivi a orari predeterminati. Attacchi di questo tipo sono stati individuati dalla Russia agli Stati Uniti dall’Europa al Messico, e alcune delle marche di bancomat presi di mira sono presenti anche in Italia.

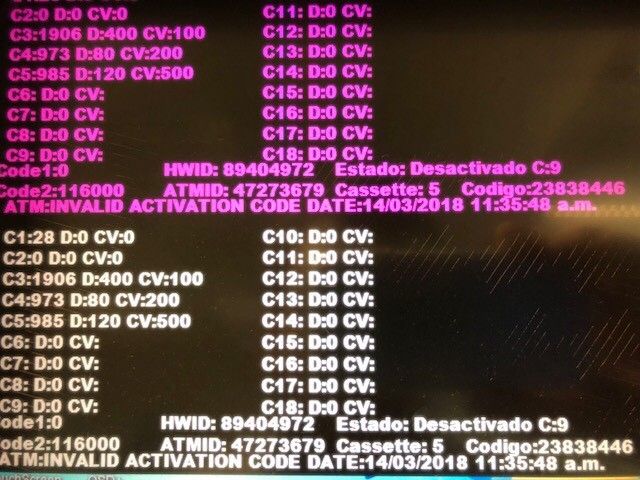

L’ultima pericolosa variante di un malware di tal genere è stata individuata nel 2017, e si chiama Ploutus.D. Ne parlerà proprio in questi giorni, nel corso di Hackinbo - il più significativo evento sulla cybersicurezza in Italia - Antonio Parata, ricercatore della società olandese Fox-IT.

“Ploutus è il malware più utilizzato per questo tipo di attacchi. Nasce in Sudamerica ma è stato ritrovato anche su bancomat statunitensi, su una marca usata anche in Italia. Una volta installato su una macchina può fargli sputare soldi fuori per un giorno intero”, spiega Parata ad AGI. “Sono tre i modi per installare questo malware. O attraverso una compromissione della rete interna della banca, inviando una mail a un dipendente e da lì muovendosi per il network interno. O con una istallazione fisica del software attraverso il bancomat: in questo caso i criminali si recano proprio allo sportello, lo smontano, e installano il malware da una porta Usb. Oppure con l’interfaccia dello stesso bancomat grazie a un errore di configurazione. Ma quest’ultimo modo è abbastanza teorico, farlo davvero è molto difficile”.

Un’ondata di attacchi di questo tipo, che va sotto il nome di jackpotting, si era diffusa nel 2017 in America Latina per poi comparire negli Stati Uniti. A gennaio infatti il Secret Service americano, l’agenzia federale che si occupa anche di frodi finanziarie e crimini informatici, aveva diffuso un avviso alle banche rispetto a una serie di colpi che si erano verificati nel Paese. E due produttori di dispositivi, Diebold Nixdorf e NCR avevano mandato degli alert ai propri clienti. In passato varie forme di jackpotting hanno colpito anche in Europa e in Asia.

I malware impiegati sono vari; un altro molto noto si chiama Carbanak (poi Cobalt). A fine marzo è stato arrestato ad Alicante, in Spagna, il presunto leader di una gang che lo usava da anni. Il gruppo è accusato di aver generato perdite per 1 miliardo di euro colpendo 100 organizzazioni finanziarie in 40 Paesi. I cybercriminali - che lavoravano con l’appoggio di organizzazioni russe e moldave e contavano su una rete di “muli” per incassare le banconote - avevano colpito vari bancomat a Madrid nel 2017, rubando mezzo milione di euro. In quel caso l’infezione era avvenuta infiltrando prima la rete della banca attraverso mail di phishing.

Non è l’unico modo per sottrarre soldi a un istituto con un attacco informatico. Negli ultimi anni si sono registrati anche dei colpi molto grossi, che hanno sfruttato il sistema di pagamento interbancario. Il più celebre è quello che nel 2016 ha colpito la banca del Bangladesh; ma i più recenti hanno preso di mira nei mesi scorsi gli istituti finanziati del Messico, con un bottino di 15 milioni di dollari, mandando in tilt il sistema bancario del Paese.

Tuttavia, da un certo punto di vista, far sputare fuori soldi al bancomat è più semplice. “Se hai accesso alla rete di pagamenti interbancari puoi trasferire somme più grandi ma è una operazione più delicata”, commenta Parata.

Oltre alla sua presentazione e una demo su come sia possibile sbancare uno sportello, ad Hackinbo si parlerà anche di sicurezza dei dispositivi mobili e di come tirare fuori dati dagli stessi attraverso un intervento di Andy Malishev; di droni con Paolo Stagno; dell’approccio europeo alla rivelazione (disclosure) di vulnerabilità del software con Gianluca Varisco; di attacchi di phishing e di altro ancora.

Hackinbo - evento gratuito organizzato da Mario Anglani - è arrivato alla sua decima edizione e conta 1700 iscritti. Gli interventi saranno trasmessi in streaming sul sito https://www.hackinbo.it/.